最近,Green Radar SOC 安全監控中心(SOC)觀察到使用 Google 重定向 URL 的複雜釣魚電郵攻擊顯著增加。這些攻擊旨在利用 Google 的可信域名來規避基於聲譽的過濾器。此外,分層重定向增加了複雜性,使得用戶和安全系統都很難追蹤連結的最終目的地。

以下是其中一種攻擊案例:

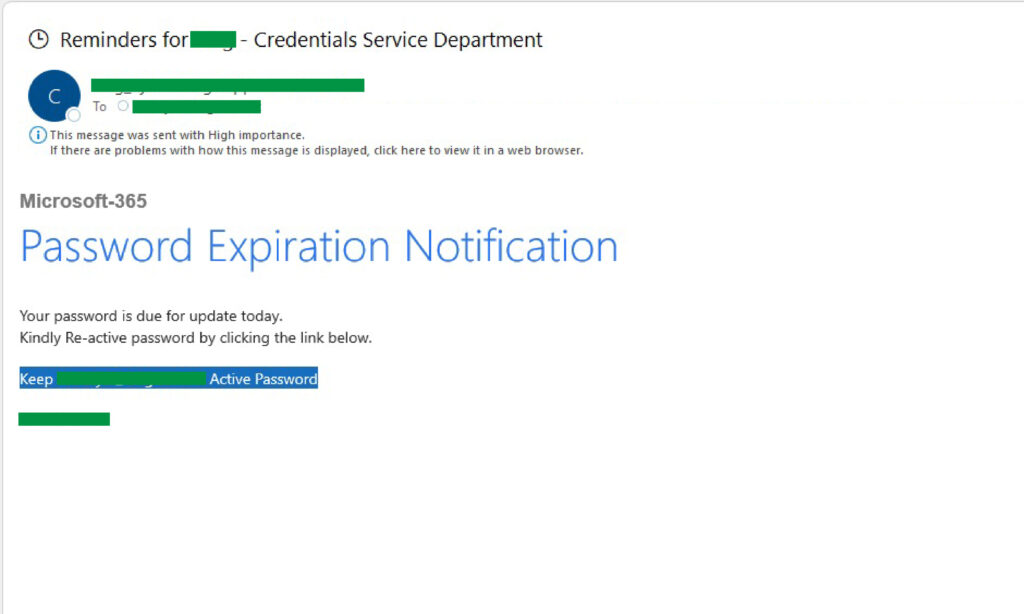

- 假冒郵件:用戶收到一封偽裝成普通Microsoft 365密碼過期通知的郵件。

- 複雜重定向URL:該連結包含多層Google重定向URL。用戶點擊連結後,會通過這些層進行重定向。

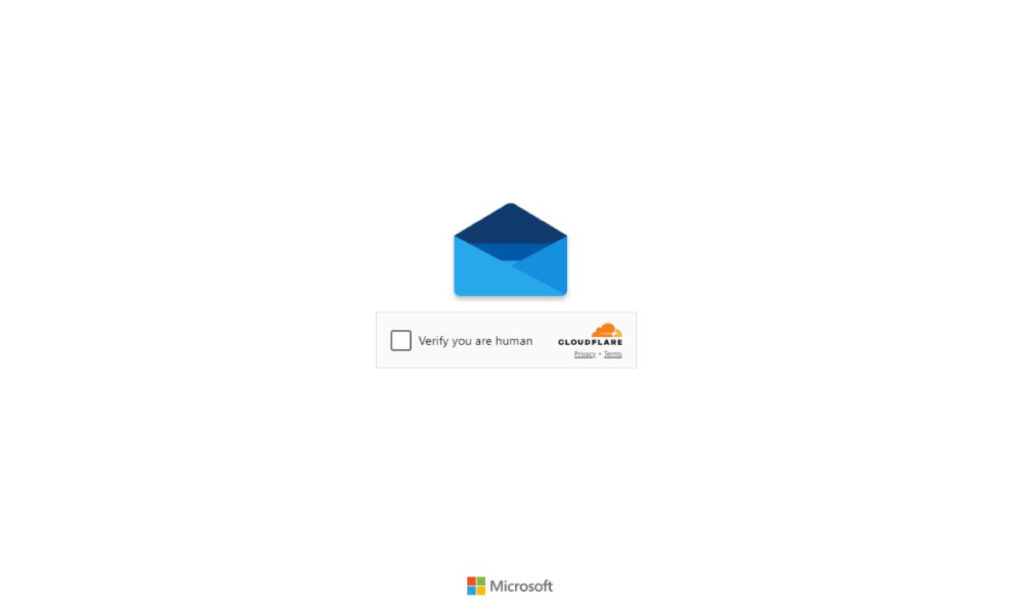

- reCAPTCHA偽裝:最初的Google連結將重定向到一個看似無害的reCAPTCHA保護URL,然後才導向最終的惡意釣魚網站。這一操作使安全網關更難檢測到威脅,並增加用戶信任該域名的可能性。

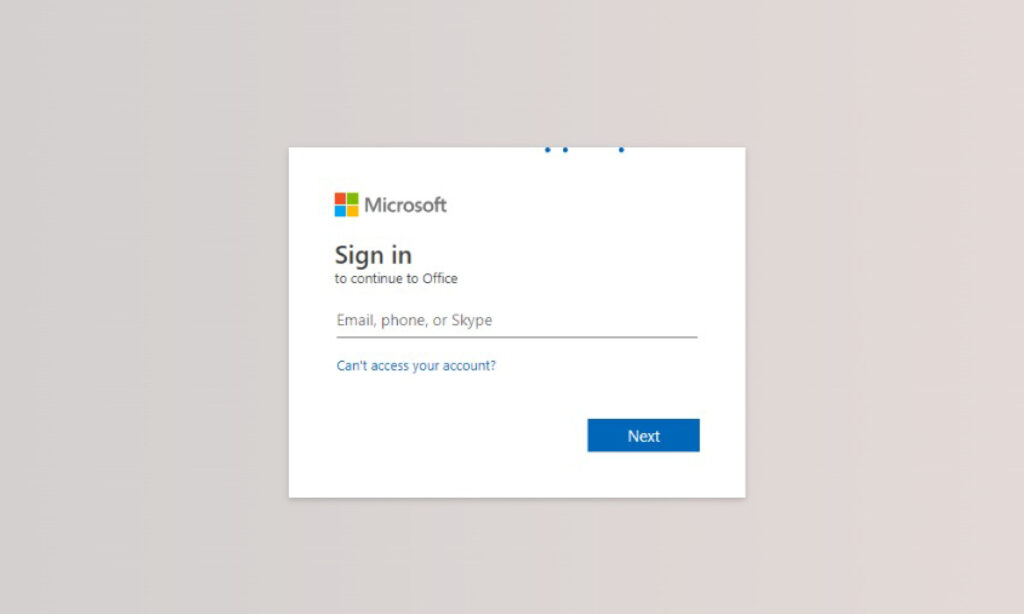

- 憑證盜竊:最終的釣魚網站會提示用戶登錄,目的是竊取其敏感憑證資料。

結論:

檢測重定向對於用戶來說可能具有挑戰性,因為初始 URL 可能看起來很真實。網絡威脅不斷演變,組織必須保持高度警惕。通過了解像是多層Google重定向釣魚這樣的複雜技術,保持信息流通,並實施堅固的安全措施,我們可以更好地保護自己和我們的系統免受潛在的攻擊。