近日先後有燃油管道營運商及保險公司等跨國大企,受到勒索軟件攻擊,連位於香港的子公司同樣受到牽連。眾所周知,勒索軟件經常跟釣魚電郵「拍住上」,黑客透過釣魚電郵,誘使受害人下載勒索軟件,因此,若果大家能夠精明地辨識出郵件真偽,揪出惡意郵件,受到勒索軟件攻擊的機會便有望大大降低。其實黑客發送的釣魚電郵蛛絲馬迹可識破,wepro180 請來電郵防護網絡保安公司 Green Radar 銷售高級副總裁(Senior Vice President, Sales)馬偉雄(Kenneth Ma),講解釣魚電郵特點,教大家辨別電郵真偽,防範勒索軟件來襲。

留意寄件者電郵地址 特殊字符有古怪

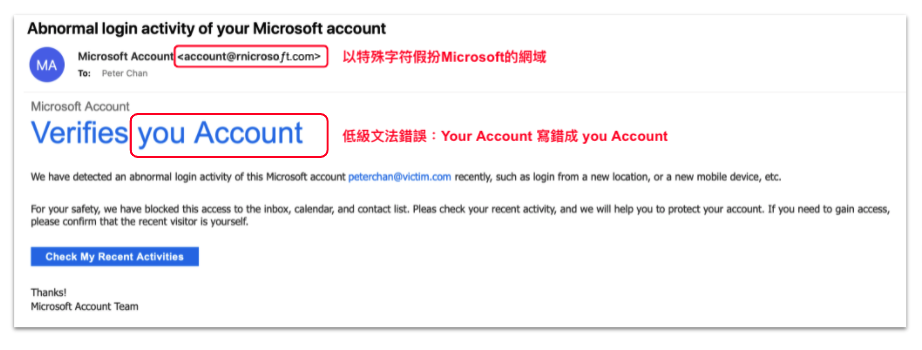

Kenneth 表示,要判斷收到的電郵是否釣魚電郵,第一步是查看寄件者的電郵地址,皆因黑客為了規避一般電郵系統的網域認證檢查,經常會利用一些特殊字符,例如是 ƒ、ⱺ、ṛ 等,來假冒他人網域,如果收件人一時大意,將假冒域名「rnicrosoƒt.com」誤當成「microsoft.com」,便會中招。

假冒網域混淆視聽 文法錯誤露馬腳

「另一種常見的黑客假冒手段,就是在惡意網站的主域名前,加上假冒對像的網域名。」Kenneth 以「microsoft.happy123.com」為例,指出收件人收到這個電郵地址發出的郵件後,容易以為這是微軟所發送的正常郵件,「但其實『happy123.com』 才是主域名。」除了留意寄件者電郵地址,Kenneth 亦提醒,很多釣魚電郵的內容都是系統自動生成,因此經常會出現錯字,例如「Your」變成「You」,「大企業的電郵很少出現這些低級錯誤。」

馬偉雄(Kenneth Ma)展示一封釣魚電郵範例,可見黑客使用了特殊字符假冒微軟寄出電郵,但內文卻出現文法錯誤。

黑客最愛扮熟人 留神公用電郵談公事

除了假冒大企業之外,詐騙電郵的內容通常要求收件人立即採取某些行動,例如是下載附件、匯款至某個帳戶等,用戶若果收到類似郵件,應該以電郵以外方式聯絡寄件者,核實對方身份以及電郵內容,「商業電郵一般是透過公司電郵地址寄出,如果同事突然用 gmail 等免費公用郵箱向你寄商業電郵,亦要特別小心。」

滑鼠游標先停超連結上 預覽網站自保

黑客發送釣魚電郵的目的,是誘騙收件人下載有毒附件,或者點擊超連結以登錄虛假網站。Kenneth 指出,有毒附件通常是 exe、tar、vbs 或 bat 檔,黑客有時亦會以 zip、rar 或 7z 壓縮檔作掩飾,「如果收件人見到電郵附件屬上述檔案類型,切記不要隨便下載檔案。」他補充,就算是 Microsoft office 文件檔,亦有被置入巨集(Macros)或病毒的風險,收件人若需要下載相關附件,亦應該用防毒軟件掃瞄,以策安全。

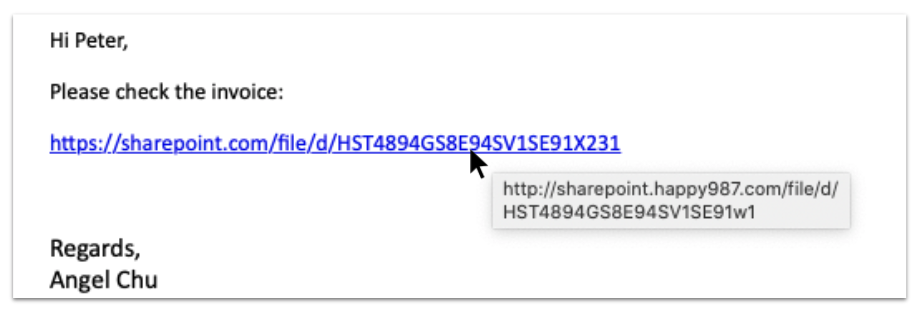

只要把滑鼠游標停在超連結上,就可以預覽到超連結會真正連去甚麼網站。

至於識別超連結的真偽,Kenneth 教路,大家可以先將滑鼠游標於超連結之上,這樣就可以預覽該超連結會真正連去甚麼網站;亦可以利用網絡搜尋器,搜尋該可疑超連結的網域,若果無任何搜尋結果,那相關網域是惡意網站的機會便十分高,收件人最好不要登錄該網站。

文章來源: https://wepro180.com/executive-interview/phishingemail210518/